인공지능 에이전트의 브라우저 제어를 위한 Chrome Enterprise 정책 활용법

인공지능 에이전트가 무제한적인 웹 접근을 가지는 것은 심각한 보안 위험을 초래할 수 있습니다. 이러한 문제를 해결하기 위해 AWS의 Amazon Bedrock AgentCore는 Chrome Enterprise 정책을 사용하여 에이전트의 브라우저 행동을 제어할 수 있는 기능을 제공합니다. 이번 블로그 포스트에서는 이러한 정책을 어떻게 활용할 수 있는지 몇 가지 사례를 통해 설명하겠습니다.

본문

왜 인공지능 에이전트에 브라우저 정책이 필요한가

첫째, 에이전트의 탐색 범위를 허가된 도메인으로 제한할 수 있습니다. 인보이스 처리를 위해 특정 포털에 접근하는 에이전트는 소셜 미디어나 검색 엔진에 접근할 필요가 없습니다. Chrome 정책은 에이전트의 요청이나 논리와 관계없이 브라우저 레벨에서 이러한 경계를 제어합니다.

둘째, 위험한 브라우저 기능을 비활성화할 수 있습니다. Chrome 정책을 통해 데이터 저장 또는 유출을 방지하기 위한 다양한 브라우저 기능을 비활성화할 수 있습니다. 이렇게 하면 민감한 시스템과 상호작용하는 데이터 입력 에이전트의 위험을 감소시킬 수 있습니다.

셋째, 정책 관리를 에이전트 개발과 분리할 수 있습니다. 관리 포맷의 정책은 브라우저 레벨에서 지정되며 에이전트의 애플리케이션 코드와는 별도로 보안 팀이 설정할 수 있습니다.

Chrome 정책 및 루트 CA 인증서 적용 방법

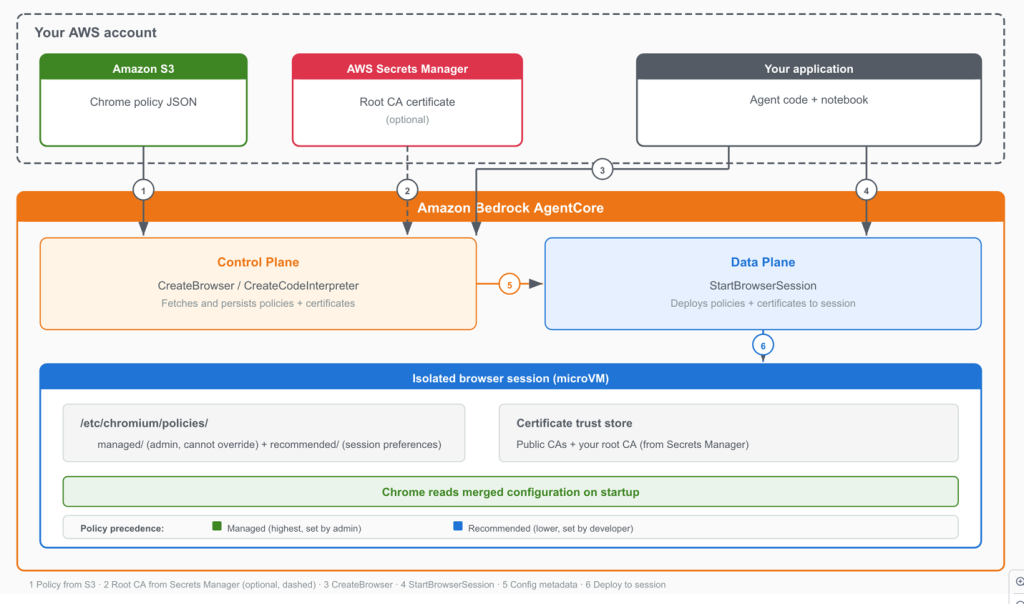

Chrome Enterprise 정책과 루트 CA 인증서를 통해 두 가지 레벨의 정책 강화를 구현할 수 있습니다. 관리 정책은 Amazon Simple Storage Service (Amazon S3)에 저장된 정책 파일을 사용하며, 후보 정책은 각 세션에 추가로 적용할 수 있습니다. 세션 레벨에서 충돌하는 경우 관리 정책이 우선적으로 적용됩니다. 또한, 사용자는 AWS Secrets Manager를 사용하여 기업의 루트 CA 인증서를 저장하고 이를 브라우저 생성 시 참조할 수 있습니다. 이를 통해 내부 서비스와의 연결을 성공적으로 유지할 수 있습니다.

아래 다이어그램은 Chrome 정책 JSON 파일 및 루트 CA 인증서가 어떻게 Amazon Bedrock AgentCore를 통해 격리된 브라우저 세션으로 흐르는지를 보여줍니다.

프리퀴지트로는 Python 3.10 이상, AWS 계정, 적절한 AWS 접근 자격 등이 필요합니다.

케이스 스터디 및 솔루션 아키텍처

we will configure Chrome enterprise policies를 통해 웹사이트에 대한 접근을 제한하고 정책이 적용되는 방식을 설명합니다. Chrome 정책 JSON 파일을 사용하여 URL 및 기능 제한을 설정하며, 정책이 제대로 작동하는지 자동화 도구를 사용하여 검증합니다.

그리고 Amazon Bedrock AgentCore를 사용하여 Chrome 정책을 강화하는 방법과 함께 내부 시스템에 대한 HTTPS 연결이 실패하는 문제를 해결하기 위해 루트 CA 인증서를 사용하는 방법을 소개합니다. 이는 실험적으로 적용되어 성공적인 연결을 보장합니다.

결론

이번 포스트를 통해 Chrome Enterprise 정책을 활용하여 인공지능 에이전트의 접근을 허가된 도메인으로 제한하고 위험한 기능을 비활성화하는 방법을 배웠습니다. 이러한 정책 관리 기능을 통해 조직의 보안 및 컴플라이언스 경계를 지키면서 에이전트를 배포할 수 있습니다.

더 많은 정보를 원하신다면, Amazon Bedrock AgentCore Browser 문서를 참조하세요. 다음 단계로는 사용 사례에 맞춰 브라우저를 생성하고 특정 도메인에 대한 접근을 허용하도록 URL 화이트리스트를 구성해 보세요.

AI, Cloud 관련한 문의는 아래 연락처로 연락주세요!

(주)에이클라우드

이메일 : acloud@a-cloud.co.kr

회사 번호 : 02-538-3988

회사 홈페이지 : https://www.a-cloud.co.kr/

문의하기